近期互聯(lián)網(wǎng)上最火的東西莫過于OpenAI公司開發(fā)的ChatGPT程序了。它不僅能跟人們聊天互動(dòng),還能做很多其他事情,例如撰寫報(bào)告,編寫程序等等,作為AI技術(shù)的一種場景應(yīng)用,ChatGPT讓我們看到了人工智能的強(qiáng)大。很多人關(guān)心ChatGPT會(huì)不會(huì)給網(wǎng)絡(luò)安全工作帶來全新的挑戰(zhàn),答案是必然的。但是其帶來的挑戰(zhàn)是正面的還是負(fù)面的,我們暫時(shí)無法判斷。因?yàn)镃hatGPT本身是一種工具,其自身沒有對(duì)錯(cuò),最終還是要看使用者用它來干什么。假設(shè)攻擊者用它來編寫自動(dòng)化攻擊腳本程序,那么它給網(wǎng)絡(luò)安全帶來的就是威脅;而如果它被集成到安全防護(hù)系統(tǒng)中自動(dòng)識(shí)別攻擊并阻斷,那么它就是安全幫手。

在病毒與木馬方面,卡巴斯基的安全研究人員發(fā)現(xiàn)了一個(gè)黑客論壇的漏洞,使他們在該論壇上獲取了包含258個(gè)Conti勒索軟件變種(一些安全廠商把它命名為MeowCorp)的私鑰緩存。過去一段時(shí)間內(nèi),這些勒索軟件攻擊各種組織和個(gè)人的電腦。目前卡巴斯基已將解密代碼和258個(gè)私鑰添加到其RakhniDecryptor軟件中,利用該工具可以免費(fèi)恢復(fù)二十多種勒索軟件加密的文件。

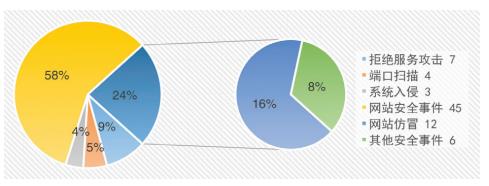

2023年1月-2月CCERT安全投訴事件統(tǒng)計(jì)

近期新增嚴(yán)重漏洞評(píng)述:

1.微軟2023年3月的例行安全更新共涉及漏洞數(shù)80個(gè),其中嚴(yán)重等級(jí)的8個(gè),重要等級(jí)的71個(gè),一般等級(jí)的1個(gè)。漏洞的類型包括21個(gè)提權(quán)漏洞、2個(gè)安全功能繞過漏洞、27個(gè)遠(yuǎn)程代碼執(zhí)行漏洞、15個(gè)信息泄露漏洞、4個(gè)拒絕服務(wù)漏洞和11個(gè)身份假冒漏洞。涉及的產(chǎn)品包括Microsoft Windows和Windows組件'Microsoft Outlook、Microsoft PostScript Printer Driver等。這些漏洞中有2個(gè)屬于0day漏洞,分別是Outlook特權(quán)提升漏洞(CVE-2023-23397)和WindowsSmartScreen安全功能繞過漏洞(CVE-202324880),這兩個(gè)漏洞目前都發(fā)現(xiàn)了在野的攻擊。其中Outlook的漏洞可以通過客戶端自動(dòng)觸發(fā),已被黑客組織用來進(jìn)行APT攻擊,而SmartScreen的漏洞則被勒索病毒用來繞過系統(tǒng)安全限制。鑒于上述漏洞帶來的風(fēng)險(xiǎn),建議用戶盡快使用系統(tǒng)自帶的更新功能進(jìn)行更新。

2.Fortinet公司最近發(fā)布了安全公告,公告顯示其FortiOS系統(tǒng)上存在一個(gè)安全漏洞(CVE-2023-25610),可能允許未經(jīng)身份驗(yàn)證的遠(yuǎn)程攻擊者通過發(fā)送特制請求,在設(shè)備上執(zhí)行任意代碼或在GUI(圖形用戶界面)上發(fā)起DoS(拒絕服務(wù))攻擊。這個(gè)漏洞是Fortinet公司在內(nèi)部測試中發(fā)現(xiàn)的,暫時(shí)還未發(fā)現(xiàn)在野的利用跡象。但由于相關(guān)漏洞可能導(dǎo)致Fortinet的安全設(shè)備功能失效,建議使用相關(guān)產(chǎn)品的用戶盡快進(jìn)行系統(tǒng)升級(jí)。

3.網(wǎng)絡(luò)安全研究人員近日在IEEE 802.11 WiFi協(xié)議標(biāo)準(zhǔn)的設(shè)計(jì)中發(fā)現(xiàn)了一個(gè)基本的安全漏洞,該漏洞讓攻擊者可以誘騙接入點(diǎn)泄露明文格式的網(wǎng)絡(luò)幀。IEEE 802.11標(biāo)準(zhǔn)包括節(jié)電機(jī)制,允許設(shè)備以睡眠模式來通訊,從而達(dá)到節(jié)電效果。但是這種節(jié)電機(jī)制在安全設(shè)計(jì)時(shí)存在漏洞,攻擊者可以仿冒設(shè)備的MAC地址,并向接入點(diǎn)發(fā)送節(jié)電幀,從而迫使它們將發(fā)送給目標(biāo)的幀列入緩存隊(duì)列。然后,攻擊者發(fā)送喚醒幀來檢索幀堆棧,迫使設(shè)備使用明文或是攻擊者給定的密鑰對(duì)數(shù)據(jù)進(jìn)行加密傳輸。這就使得攻擊者可以任意劫持或篡改相關(guān)的網(wǎng)絡(luò)數(shù)據(jù)。由于這是協(xié)議設(shè)計(jì)層的漏洞,理論上會(huì)影響全部遵循此協(xié)議的WiFi設(shè)備。目前漏洞攻擊原理已經(jīng)公布,相信隨后各設(shè)備廠商會(huì)對(duì)設(shè)備進(jìn)行升級(jí)來降低此漏洞的風(fēng)險(xiǎn)。(責(zé)編;項(xiàng)陽)

安全提示

目前微軟已經(jīng)在其多款產(chǎn)品中引入了ChatGPT的功能,其中就包括網(wǎng)絡(luò)安全專家機(jī)器人Security Copilot。管理員可以與它進(jìn)行自然語義的對(duì)話,借助Security Copilot實(shí)現(xiàn)“分鐘級(jí)”自動(dòng)網(wǎng)絡(luò)安全事件評(píng)估和響應(yīng),并獲得對(duì)應(yīng)安全建議,而不需要傳統(tǒng)的幾小時(shí)甚至幾天時(shí)間。對(duì)于普通用戶來說,安全機(jī)器人可以自主回答用戶提出的安全問題并給出解決建議,幫助用戶提高安全意識(shí)。除了廠商利用ChatGPT開發(fā)新的產(chǎn)品服務(wù),一些攻擊者也在利用ChatGPT自動(dòng)編寫攻擊程序,這大大降低了攻擊的門檻。所以不管我們以什么態(tài)度來面對(duì)人工智能,在不久的將來,它都將改變我們生活和工作的模式。對(duì)于ChatGPT這種新生事物,我們應(yīng)該盡快地學(xué)習(xí)和了解,讓它最終成為網(wǎng)絡(luò)安全工作的幫手。

作者:鄭先偉(中國教育和科研計(jì)算機(jī)網(wǎng)應(yīng)急響應(yīng)組)

責(zé)編:項(xiàng)陽